Managed Detection and Response for Operational Technology

Detect and contain threats earlier; keep your business moving.

Secure OT-ICS Environments, 24/7

Complex industrial environments need always-on security that won’t interfere with operations. We partner with you in your OT-IT convergence journey, providing services and technology that help ensure your OT systems are protected from evolving threats. We detect and help you contain attacker activity that could disrupt operations, threaten physical safety, and damage your brand.

Talk to usPowerful MDR Services With IT/OT Integrated Security

-

Visibility

Gain automatic visibility across OT networks, delivered through passive technology monitoring and automated device discovery.

-

Always-On Threat Monitoring

We quickly identify, hunt, and investigate threats and anomalies with real-time monitoring across your OT/ICS environments.

-

Efficiency & Productivity

Maximize technology uptime and avoid costly outages; our security experts are on standby to help you contain cyber threats in your environment faster.

-

Disruptions Prevented

Leverage integrated IT/OT security with advanced threat intelligence and human-led OT specific threat hunting to detect and prioritize threats before they harm your business or people.

-

Reduced Attack Surface

Eliminate complexity, identify vulnerabilities, and secure network entry points to minimize cyber risk.

Intelligence in Action

Kudelski Security MDR Services – Powered by the FusionDetect™ Platform

-

Collect

Aggregate, normalize and enrich security-relevant data across your environment. -

Analyze

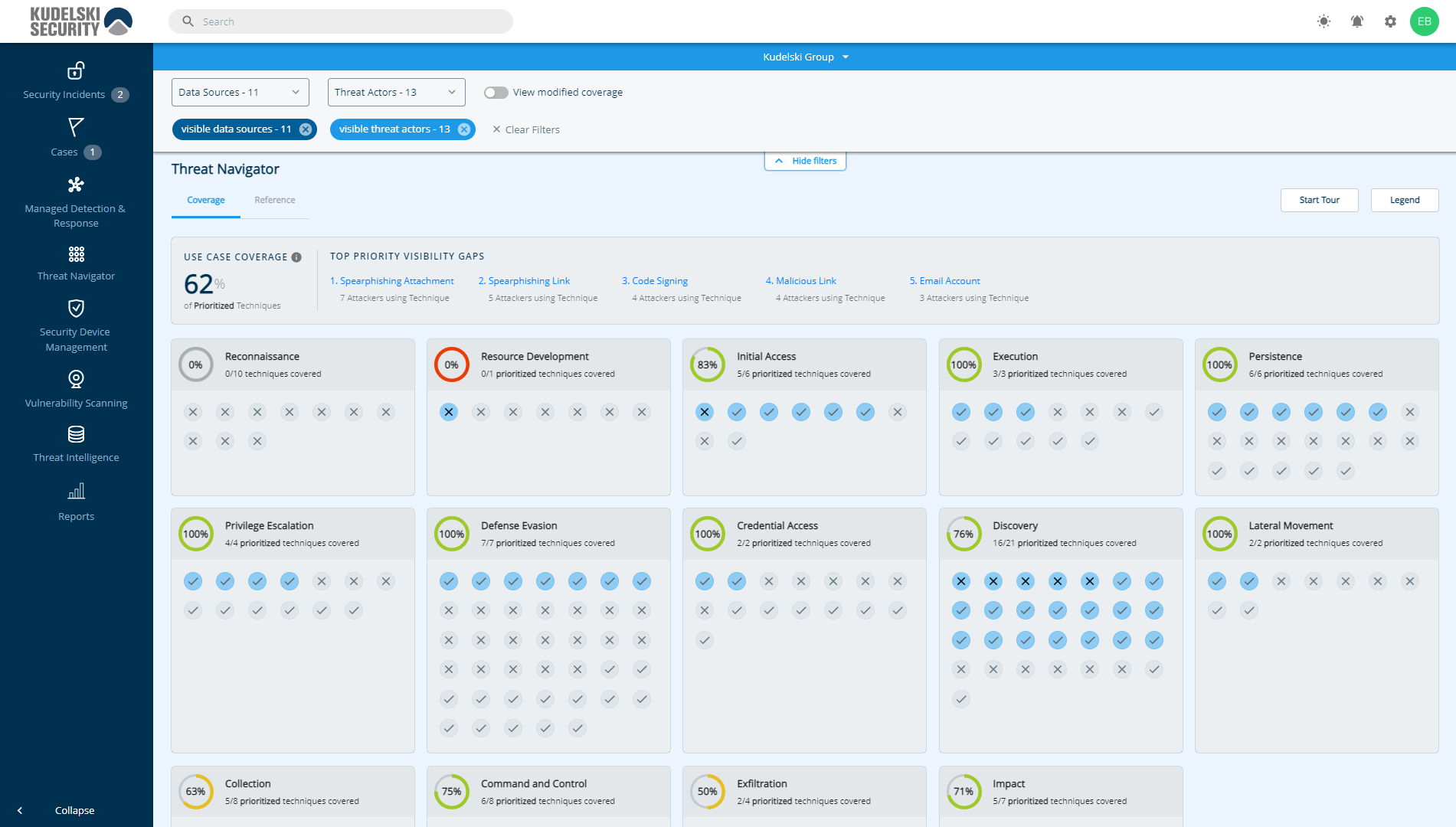

Cross correlate & apply indicators of attack to map attacker behavior to MITRE ATT&CK techniques. -

Investigate

CFC analysts and threat hunters use FusionDetect™ to triage, investigate and validate identified threats & breaches. -

Respond

Automate initial response actions, accelerate escalation with clear remediation guidance & hands-on support. -

-

Collect

Aggregate, normalize and enrich security-relevant data across your environment. -

Analyze

Cross correlate & apply indicators of attack to map attacker behavior to MITRE ATT&CK techniques. -

Investigate

CFC analysts and threat hunters use FusionDetect™ to triage, investigate and validate identified threats & breaches. -

Respond

Automate initial response actions, accelerate escalation with clear remediation guidance & hands-on support. -

-

What the Analysts Say

“Organizations looking for a hands-on MDR service that spans their entire enterprise network, including deep expertise in operational and ICS environments, should consider the differentiated approach from Kudelski Security.”

-

What the Analysts Say

“Companies seeking a white glove, context-heavy MSS, as well as those looking for an MSSP that can provide ICS native MSS, should strongly consider Kudelski Security”.

Defend Your Industrial Environments With the Kudelski Security OT Experts

-

1

OT network assessment, mapping, and validation

-

2

Automatic device discovery across OT and IT networks

-

3

Comprehensive vulnerability visibility

-

4

Human-driven hunting for threats that evade conventional security controls

-

5

Actionable remediation advice

-

6

Award-winning MSS Portal with real-time dashboards and reporting on activity in your OT environments

Frequently Asked Questions

-

How does Kudelski Security increase OT visibility?

Kudelski Security offers enterprises the ability to partner with a single organization that offers MDR services for both IT and OT, to increase their visibility in a blended IT/OT environment. Combining the ability to detect lateral movements and suspicious behaviors in both the IT and OT environments, Kudelski Security focuses on events that could disrupt business operations and have significant impact on safety, brand, and financial losses.

-

What industries are driving the need for OT/ICS threat hunting and monitoring?

In driving confidence for continuous threat detection in the OT environments, the largest need comes from highly regulated industries, including manufacturing, energy, utilities, and pharmaceuticals. Kudelski Security’s long history demonstrates our ability to uniquely understand the needs of these industries and provide the highest level of security to ensure maximum uptime.

Featured Resources

We're here to help.

Complete the form to talk with one of our security experts and learn how our award-winning security services can help you and your organization.